Softwareprojecten mislukken zelden omdat teams niet kunnen programmeren. Ze mislukken omdat er vanaf dag één geen heldere structuur is om requirements, risico’s, planning en security te beheersen. Naarmate systemen complexer worden en compliance-druk toeneemt, leidt een ongestructureerd ontwikkelproces onvermijdelijk tot budgetoverschrijdingen, vertragingen en technische schuld.

De Software Development Life Cycle (SDLC) biedt een gedisciplineerd raamwerk om software planmatig te ontwerpen, bouwen, testen, implementeren en onderhouden — met controle en voorspelbaarheid. In dit artikel bespreken we wat de SDLC is, welke zeven kernfasen erbij horen, de meest gebruikte modellen, hoe security en DevSecOps worden geïntegreerd en hoe leiders dit kunnen inzetten om schaalbare, veilige software te realiseren.

TL;DR

- De Software Development Life Cycle (SDLC) is een gestructureerd raamwerk om software te plannen, ontwerpen, bouwen, testen, implementeren en onderhouden met duidelijke governance en verantwoordelijkheid.

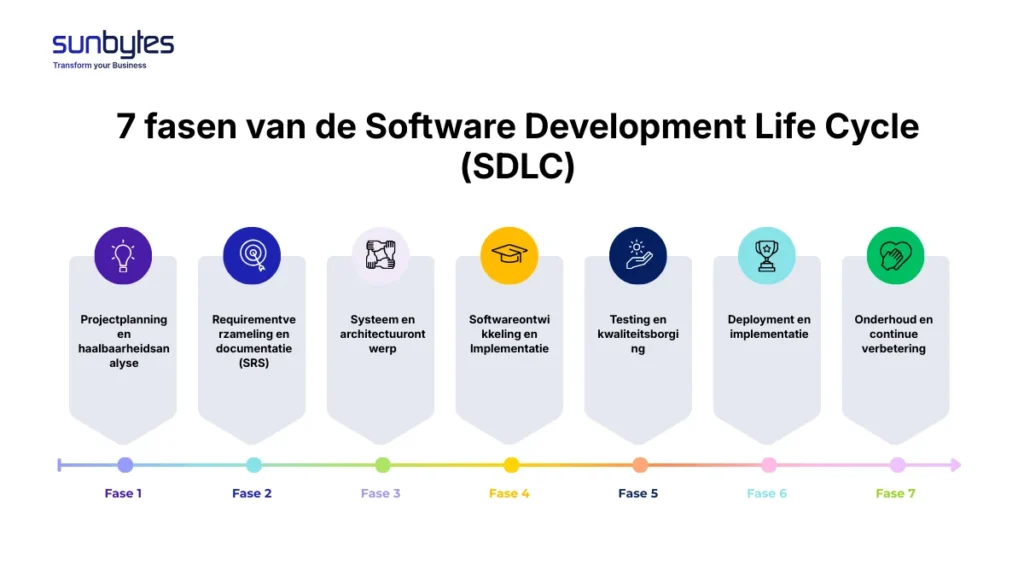

- De SDLC bestaat uit zeven kernfasen: planning, requirementsverzameling, ontwerp, ontwikkeling, testing, deployment en maintenance — elk gericht op risicoreductie en voorspelbare oplevering.

- Verschillende SDLC-modellen (Waterfall, Agile, Spiral, V-Model, Lean, RAD en andere) bieden uiteenlopende niveaus van flexibiliteit, risicobeheersing en snelheid, afhankelijk van projectcomplexiteit en bedrijfsdoelstellingen.

- Security moet in de volledige lifecycle worden ingebed, niet pas achteraf worden toegevoegd — via secure design, threat modeling, code reviews en continue testing (Secure SDLC).

- DevSecOps moderniseert de SDLC door geautomatiseerde security en continuous delivery te integreren, waardoor snellere releases mogelijk zijn zonder concessies aan compliance of systeemintegriteit.

Wat is de Software Development Life Cycle (SDLC)?

De Software Development Life Cycle (SDLC) is een gestructureerd raamwerk dat definieert hoe software wordt gepland, ontworpen, gebouwd, getest, uitgerold en onderhouden. In plaats van ontwikkeling te behandelen als een reeks losse activiteiten, biedt de SDLC een gedisciplineerd proces dat technische uitvoering naadloos verbindt met bedrijfsdoelstellingen.

In essentie beantwoordt de SDLC drie fundamentele vragen:

- Welk probleem lossen we op?

- Hoe bouwen we de juiste oplossing?

- Hoe zorgen we ervoor dat deze oplossing veilig, schaalbaar en duurzaam blijft op de lange termijn?

De SDLC is niet slechts een technisch stappenplan. Het is een governance-model. Het vermindert onzekerheid, beheerst risico’s, verduidelijkt verantwoordelijkheden en zorgt ervoor dat investeringen in software daadwerkelijk leiden tot meetbare bedrijfsresultaten.

Zonder een duidelijke SDLC kampen projecten vaak met scope creep, verkeerd geïnterpreteerde requirements, budgetoverschrijdingen en security-lekken die pas laat aan het licht komen. Met een gestructureerde lifecycle krijgen organisaties grip, voorspelbaarheid en onderbouwde besluitvorming gedurende het hele ontwikkeltraject.

Als je wilt begrijpen hoe gestructureerde ontwikkeling zich vertaalt naar de praktijk, laat onze gids over Custom Software Development Services: Van businessidee naar schaalbare digitale oplossingen zien hoe een gedisciplineerd proces strategische visie omzet in schaalbare, productieklare systemen.

Waarom de Software Development Life Cycle cruciaal is voor moderne softwareprojecten?

De Software Development Life Cycle (SDLC) is essentieel omdat moderne softwareomgevingen complexer, strenger gereguleerd en risicogevoeliger zijn dan ooit. Een gestructureerde lifecycle biedt controle op meerdere kritieke dimensies:

- Toenemende softwarecomplexiteit: Moderne systemen integreren cloudservices, API’s, dataplatforms en third-party tools. De SDLC biedt de structuur om deze groeiende technische complexiteit beheersbaar te houden.

- Regelgevende eisen: Sectoren worden geconfronteerd met strengere compliance-verplichtingen (databescherming, financiële regelgeving, industrienormen). Een duidelijke lifecycle waarborgt traceerbaarheid en documentatie.

- Cybersecuritydreigingen: Security mag geen reactie achteraf zijn. De SDLC verankert risicobeoordeling, secure design en testing in het hele traject.

- Budget- en planningsbeheersing: Heldere fasen en validatiemomenten beperken herwerk, voorkomen overschrijdingen en vergroten voorspelbaarheid.

- Afstemming tussen stakeholders en developers: Gestructureerde requirementverzameling en documentatie minimaliseren miscommunicatie en kostbare misalignments.

- Voorkomen van technische schuld: Gedisciplineerde architectuurkeuzes, testing en onderhoudsplanning verkleinen de kans op fragiele systemen op de lange termijn.

Wat zijn de 7 fasen van de Software Development Life Cycle (SDLC)?

De Software Development Life Cycle (SDLC) bestaat uit zeven kernfasen. Elke fase heeft een duidelijke rol: onzekerheid verminderen, aannames valideren en gecontroleerde uitvoering waarborgen — van concept tot duurzame operatie.

Samen vormen deze fasen een gedisciplineerd traject van businessidee naar schaalbare, onderhoudbare software.

Fase 1: Projectplanning en haalbaarheidsanalyse

Elke succesvolle software-initiatief begint met helderheid — niet met code. In deze fase worden richting, randvoorwaarden en haalbaarheid vastgesteld voordat substantiële middelen worden ingezet.

Belangrijke aandachtspunten:

- Definiëren van bedrijfsdoelstellingen en meetbare succescriteria

- Inschatten van budget, planning en ROI-verwachtingen

- Identificeren van technische, operationele en compliance-risico’s

- Uitvoeren van een haalbaarheidsanalyse (technisch + financieel)

- Vastleggen van teamstructuur en resource-allocatie

Zonder gedisciplineerde planning wordt uitvoering reactief. Deze fase legt governance vast en voorkomt strategische ontsporing.

Fase 2: Requirementverzameling en documentatie (SRS)

Veel softwareprojecten falen hier — door onduidelijke of veranderende requirements. Deze fase vertaalt businessbehoeften naar gestructureerde documentatie waarmee engineeringteams doelgericht en nauwkeurig kunnen werken.

Kerncomponenten:

- Functionele requirements (wat het systeem moet doen)

- Niet-functionele requirements (performance, security, schaalbaarheid)

- User stories en realistische use cases

- Stakeholderinterviews en validatieworkshops

- Formele Software Requirements Specification (SRS) documentatie

Heldere documentatie brengt directie, productleiders en developers op één lijn. Hier wordt visie vertaald naar een technisch gevalideerde roadmap. Heldere documentatie brengt executives, productleiders en developers op één lijn. Voor organisaties die gestructureerde ontwikkelaanpakken evalueren, is dit het moment waarop professionele maatwerk softwareontwikkelingsdiensten hun meerwaarde bewijzen, door strategische ideeën op hoofdlijnen te vertalen naar schaalbare, technisch gevalideerde roadmaps.

Fase 3: Systeem en architectuurontwerp

In deze fase wordt de basis gelegd voor schaalbaarheid op de lange termijn. Slechte architectuurkeuzes falen zelden direct — ze bezwijken onder groeidruk. Hier worden requirements omgezet in technische blauwdrukken.

Ontwerpprioriteiten:

- High-Level Design (HLD) met de systeemstructuur

- Low-Level Design (LLD) met modules en logica

- Databasearchitectuur en datastroommodellering

- Selectie van technologie-stack en infrastructuur

- Security-architectuurplanning

Voor leiders die schaalbare systeemfundamenten verkennen, is het selecteren van de juiste architectuur cruciaal — zoals toegelicht in Hoe kies je de juiste softwarearchitectuur om je bedrijf te laten schalen.

Fase 4: Softwareontwikkeling en Implementatie

In deze fase wordt strategie omgezet in tastbare software. Developers schrijven, reviewen en integreren code op basis van het goedgekeurde ontwerp en de vastgestelde requirements.

Kernactiviteiten:

- Schrijven van schone, onderhoudbare en gedocumenteerde code

- Versiebeheer via Git of vergelijkbare systemen

- Code reviews en peer reviews om kwaliteit te waarborgen. Met name discipline in code reviews speelt een strategische rol bij het waarborgen van kwaliteit en het voorkomen van security-kwetsbaarheden. Ontdek onze diepgaande vergelijking tussen handmatige en geautomatiseerde code review-aanpakken ter ondersteuning van besluitvorming op directieniveau.

- Integratie van verschillende modules

- Vroege securitycontroles tijdens het ontwikkelen

Gedisciplineerde ontwikkelpraktijken verminderen defecten, versnellen toekomstige updates en versterken de stabiliteit van het systeem.

Fase 5: Testing en kwaliteitsborging

Testing is geen formaliteit. Het is de beschermlaag die reputatieschade en operationele verstoringen voorkomt. Deze fase verifieert dat de software voldoet aan zowel functionele als niet-functionele eisen.

Belangrijke testtypen:

- Unit testing

- Integratietesting

- Systeemtesting

- User Acceptance Testing (UAT)

- Performance testing

- Security testing (zoals kwetsbaarheidsscans)

Grondige testing minimaliseert risico’s bij livegang en vergroot het vertrouwen van stakeholders.

Fase 6: Deployment en implementatie

Na validatie wordt de software uitgerold naar de productieomgeving. Deployment moet gecontroleerd en planmatig verlopen om verstoringen te voorkomen.

Belangrijke deploymentactiviteiten:

- Configureren van productieomgevingen

- Data-migratie indien nodig

- Monitoring van initiële prestaties

- Back-up- en rollbackstrategieën

- Training van gebruikers

Een gestructureerde deployment beschermt bedrijfscontinuïteit en zorgt voor een soepele overgang van ontwikkeling naar operatie.

Fase 7: Onderhoud en continue verbetering

De lifecycle eindigt niet bij livegang. Software vereist voortdurende monitoring, updates en optimalisaties.

Onderhoud omvat:

- Bugfixes en patches

- Security-updates

- Performance-optimalisaties

- Schaalbaarheidsaanpassingen

- Feature-uitbreidingen

Langetermijnsucces hangt af van proactief onderhoud en strategische evolutie.

Wat zijn de meest voorkomende Software Development Life Cycle-modellen?

Hoewel de zeven fasen van de Software Development Life Cycle (SDLC) consistent blijven, varieert de manier waarop deze fasen worden gestructureerd en uitgevoerd. Die variatie wordt bepaald door het SDLC-model dat je kiest.

Elk model balanceert flexibiliteit, risicobeheersing, documentatie, snelheid en stakeholderbetrokkenheid op een andere manier. Voor leiderschapsteams kan het kiezen van het verkeerde model leiden tot hogere kosten, tragere oplevering of blootstelling aan onnodige risico’s.

| Model | Definitie | Structuur | Flexibiliteitsniveau | Risicobeheerbenadering | Geschikt voor | Belangrijkste kracht | Belangrijkste beperking |

|---|---|---|---|---|---|---|---|

| Waterfall | Een lineaire ontwikkelaanpak waarbij elke fase moet worden afgerond voordat de volgende begint. | Sequentieel en fasegedreven | Laag | Risico’s vroeg beoordeeld; beperkte aanpassingsmogelijkheden later | Projecten met stabiele, goed gedefinieerde requirements | Sterke documentatie en voorspelbaarheid | Moeilijk om wijzigingen tijdens het project te accommoderen |

| Agile | Een iteratieve, incrementele aanpak die software oplevert in korte ontwikkelcycli (sprints). | Sprint-gebaseerd, iteratief | Hoog | Continue feedback vermindert evoluerende risico’s | Startups, SaaS, evoluerende digitale producten | Hoge aanpasbaarheid en snelle iteratie | Vereist gedisciplineerd scopebeheer |

| Iterative | Een model dat software bouwt via herhaalde cycli, waarbij het systeem bij elke iteratie wordt verfijnd. | Herhaalde verfijningscycli | Gemiddeld tot hoog | Risico wordt verminderd via progressieve validatie | Grote systemen die in fasen worden ontwikkeld | Vroege gedeeltelijke releases voor feedback | Kan kosten verhogen als iteraties slecht worden beheerst |

| Spiral | Een risicogedreven model dat iteratieve ontwikkeling combineert met gestructureerde risicoanalyse in elke cyclus. | Iteratieve lussen met risico-evaluatie | Gemiddeld | Formele risicobeoordeling in elke fase | Hoog-risico, complexe of bedrijfskritische systemen | Sterke focus op het identificeren en mitigeren van risico’s | Complex en kostbaar om te beheren |

| V-Model | Een gestructureerde uitbreiding van Waterfall waarbij elke ontwikkelfase een corresponderende testfase heeft. | Sequentieel met parallelle validatie | Laag tot gemiddeld | Vroege validatie via gespiegelde testfasen | Gereguleerde industrieën die strikte verificatie vereisen | Sterke afstemming op kwaliteitsborging | Beperkte flexibiliteit om zich aan te passen aan veranderingen |

| Lean Development | Een methodologie gericht op het elimineren van verspilling en het maximaliseren van waarde-efficiëntie. | Iteratief met optimalisatiefocus | Hoog | Continue verbetering vermindert inefficiënties | Organisaties die snelheid en efficiëntie prioriteren | Resource-optimalisatie en procesefficiëntie | Vereist volwassen teams en een sterke verbetercultuur |

| Rapid Application Development (RAD) | Een prototype-gedreven model dat snelle ontwikkeling en frequente gebruikersfeedback benadrukt. | Prototype-gebaseerd en gebruikersgericht | Hoog | Risico’s verminderd via vroege gebruikersvalidatie | MVP’s, UI-gedreven applicaties | Versnelde validatie en snelle releases | Kan architecturale robuustheid opofferen |

| Big Bang | Een minimaal gestructureerde aanpak waarbij ontwikkeling begint met weinig formele planning. | Ongestructureerd en ontwikkelaar-gedreven | Zeer hoog (maar ongecontroleerd) | Minimale formele risicobeheersing | Kleine experimentele of interne initiatieven | Minimale procesoverhead | Extreem hoog risico en onvoorspelbaarheid |

Hoe wordt security geïntegreerd in de Software Development Life Cycle?

Security kan niet langer worden behandeld als een laatste controlepunt vóór release. In moderne softwareomgevingen evolueren dreigingen sneller dan ontwikkelcycli. Security rechtstreeks integreren in de Software Development Life Cycle (SDLC) is geen optie — het is een strategische vereiste.

Een Secure SDLC verankert beschermingsmechanismen in elke fase en vermindert kwetsbaarheden voordat ze productie bereiken.

1. Veilige planning vanaf het begin

Security begint tijdens de planningsfase.

- Identificeer wettelijke en compliance-eisen (GDPR, ISO 27001, SOC 2, HIPAA, enz.)

- Voer initiële risicobeoordelingen uit

- Definieer securitydoelstellingen naast bedrijfsdoelen

- Reserveer budget en middelen voor securitymaatregelen

Vroege afstemming zorgt ervoor dat security wordt gefinancierd en geprioriteerd — niet achteraf toegevoegd.

2. Threat modeling tijdens requirements & design

Voordat ontwikkeling begint, moeten potentiële risico’s op architectuurniveau worden geïdentificeerd en gemitigeerd.

- Voer gestructureerde threat modeling uit

- Identificeer aanvalsvlakken en trust boundaries

- Definieer authenticatie- en autorisatiemodellen

- Plan encryptie- en databeschermingsstrategieën

Architecturale securitybeslissingen bepalen de langetermijnweerbaarheid van systemen.

3. Secure coding practices tijdens ontwikkeling

Security moet worden ingebed in dagelijkse ontwikkelactiviteiten.

- Volg secure coding-standaarden

- Dwing toegangscontroles en inputvalidatie af

- Voer handmatige en geautomatiseerde code reviews uit

- Implementeer dependency- en kwetsbaarheidsscans

Gedisciplineerde code review-processen verminderen exploitrisico’s aanzienlijk — vooral wanneer automatisering wordt gecombineerd met menselijke controle.

4. Geïntegreerde securitytesting

Testing is niet alleen functioneel — het moet defensief zijn.

- Static Application Security Testing (SAST)

- Dynamic Application Security Testing (DAST)

- Penetratietesten

- API-securityvalidatie

Securitytesting moet continu draaien binnen CI/CD-pipelines — niet alleen vlak vóór livegang.

5. Continue monitoring na deployment

Security eindigt niet bij livegang.

- Real-time monitoring en logging

- Incident response-protocollen

- Patch- en kwetsbaarheidsbeheer

- Regelmatige security-audits

Doorlopende controle beschermt systemen tegen opkomende dreigingen.

Strategisch perspectief

Security inbedden in de SDLC levert op:

- Lagere kans op datalekken

- Lagere herstelkosten

- Sterkere compliancepositie

- Groter klantvertrouwen

- Langetermijnweerbaarheid van systemen

Organisaties die streven naar gestructureerde compliance-frameworks formaliseren deze aanpak vaak via standaarden zoals ISO 27001 — waarmee governance, documentatie en risicomanagementpraktijken over de volledige ontwikkellifecycle worden versterkt.

Security binnen de SDLC draait niet om het vertragen van ontwikkeling. Het draait om het bouwen van software die toetsing doorstaat, verantwoord kan schalen en met vertrouwen opereert in een digitale omgeving met verhoogd risico.

Wat is DevSecOps en hoe transformeert het de SDLC?

DevSecOps is de evolutie van DevOps, waarbij security rechtstreeks wordt geïntegreerd in de Software Development Life Cycle (SDLC) in plaats van deze te behandelen als een laatste controlepunt vóór release.

Waar traditionele modellen security vaak aan het einde plaatsten, embedt DevSecOps deze vanaf planning tot en met onderhoud — waardoor security verandert van een bottleneck naar een continu controlemechanisme.

| DevOps | DevSecOps |

|---|---|

| Prioriteert snelheid en automatisering | Prioriteert snelheid én security |

| Security vaak laat beoordeeld | Security geïntegreerd vanaf planning |

| CI/CD automatiseert builds en deployments | CI/CD automatiseert ook securityscans |

| Security afgehandeld door aparte teams | Security wordt gedeelde verantwoordelijkheid |

Binnen een DevSecOps-gedreven SDLC verschuift security naar “links”. Risicobeoordeling start al tijdens de planningsfase. Threat modeling vindt plaats tijdens het ontwerp. Secure coding-standaarden worden gehandhaafd tijdens de ontwikkeling. Geautomatiseerde securityscans draaien binnen CI/CD-pipelines. In plaats van te wachten op audits in een laat stadium, worden kwetsbaarheden in realtime gedetecteerd en opgelost — op het moment dat ze sneller en kostenefficiënter te verhelpen zijn.

Automatisering speelt een centrale rol. Static en Dynamic Application Security Testing (SAST en DAST), dependency scanning, container security checks en infrastructuurvalidatie maken integraal deel uit van elke buildcyclus. Securitybeleid wordt automatisch afgedwongen vóór deployment, waardoor menselijke fouten worden verminderd en consistente compliance wordt gewaarborgd.

DevSecOps introduceert bovendien continue monitoring in productie. Logging, anomaliedetectie, patchmanagement en incident response-workflows functioneren als een verlengstuk van de lifecycle. De SDLC wordt daarmee circulair en continu gevalideerd, in plaats van lineair en reactief.

Het belangrijkste is dat DevSecOps de cultuur transformeert. Security is niet langer het domein van één afdeling. Developers, operations-teams en securityspecialisten dragen gezamenlijk verantwoordelijkheid, ondersteund door automatisering en governance. Voor leiderschap betekent dit snellere releases zonder verlies van controle, verbeterde compliance-gereedheid, verminderde blootstelling aan datalekken en sterker klantvertrouwen.

DevSecOps vervangt de SDLC niet. Het moderniseert deze — en transformeert een gestructureerd ontwikkelkader tot een veilig, continu geoptimaliseerd leveringssysteem.

Wat zijn de veelvoorkomende risico’s en uitdagingen van de Software Development Life Cycle?

De SDLC brengt structuur en controle — maar is niet immuun voor falen. Wanneer deze slecht wordt uitgevoerd, verkeerd wordt begrepen of rigide wordt toegepast, kan zelfs een goed gedefinieerde lifecycle operationele en strategische risico’s introduceren.

Scope creep verstoort het SDLC-proces

- Continue feature-uitbreidingen zonder impactanalyse

- Verschuivende prioriteiten tijdens ontwikkeling

- Gebrek aan formeel changemanagement

Wanneer scope groeit zonder governance, rekken budgetten op, lopen planningen uit en daalt de kwaliteit.

Requirements zijn slecht gedefinieerd

- Misalignment tussen business- en technische teams

- Herwerk door verkeerd begrepen doelstellingen

- Meer testfouten en herontwerpkosten

De meeste projectoverschrijdingen vinden hier hun oorsprong.

Testing is niet voldoende binnen SDLC

- Onvoldoende testdekking

- Beperkte securityvalidatie

- Overmatige afhankelijkheid van handmatige tests

- Gebrek aan geautomatiseerde regressietests

Zonder geïntegreerde kwaliteitsborging bereiken defecten de klant.

Securityrisico’s tijdens onderhoud & updates

- Vertraagde securitypatches

- Verouderde afhankelijkheden

- Kwetsbaarheden in legacy-systemen

- Zwakke monitoring

De onderhoudsfase wordt vaak onderschat — maar daar stapelt langetermijnrisico zich op.

Rigide SDLC-modellen beperken innovatie

- Moeite met aanpassen aan marktverschuivingen

- Weerstand tegen iteratie

- Trage feedbackloops

In snel bewegende industrieën kan een té rigide uitvoering van de lifecycle het concurrentievermogen belemmeren. Het gekozen model moet aansluiten bij de organisatorische wendbaarheid en de volwassenheid van het product.

De SDLC zelf vormt niet het risico — slechte implementatie doet dat. Wanneer governance zwak is, documentatie onvolledig of security naar de achtergrond verdwijnt, wordt structuur slechts schijn. Wordt de SDLC daarentegen toegepast met discipline én aanpassingsvermogen, dan beperkt zij aanzienlijk meer risico’s dan zij creëert.

Voor executives ligt de prioriteit bij balans: behoud gestructureerde controle, terwijl flexibiliteit, innovatie en continue verbetering gewaarborgd blijven.

Hoe kan Sunbytes jouw Software Development Life Cycle versnellen?

Een goed gestructureerde SDLC vereist ervaren uitvoering, ingebedde security en schaalbaarheid naarmate complexiteit groeit.

Sunbytes ondersteunt organisaties end-to-end: van requirementvalidatie en architectuurontwerp tot secure development, grondige testing, deployment en langetermijnonderhoud. Door gestructureerde delivery-frameworks te combineren met geïntegreerde cybersecuritypraktijken helpen wij organisaties:

- Operationeel risico te verlagen

- Time-to-market te versnellen

- Kwaliteit en compliance onder controle te houden

Waarom Sunbytes?

Sunbytes is een in Nederland gevestigde technologiepartner met een deliveryhub in Vietnam, met meer dan tien jaar ervaring in het helpen van internationale organisaties om strategie te vertalen naar veilige, schaalbare softwarelevering.

Wij ondersteunen de volledige lifecycle via drie complementaire servicepijlers:

- Digital Transformation Solutions: Ontwerp, bouw, moderniseer en onderhoud digitale producten met senior engineeringteams — inclusief maatwerk softwareontwikkeling, QA/testing en langdurige ondersteuning, zodat elke SDLC-fase met discipline en continuïteit wordt uitgevoerd.

- Cybersecurity Solutions: Veranker security in elke ontwikkelfase — van secure architectuur en code reviews tot penetratietesten en compliance-gereedheid — zodat risico’s worden geminimaliseerd zonder de opleversnelheid te vertragen.

- Accelerate Workforce Solutions: Versterk uw SDLC-uitvoeringscapaciteit met flexibele recruitment- en workforce-ondersteuningsmodellen, zodat u teams kunt opschalen, skill gaps kunt dichten en leveringsmomentum behoudt wanneer groei daarom vraagt.

Klaar om jouw Software Development Life Cycle te versterken met gestructureerde levering en ingebouwde security? Neem vandaag nog contact op met Sunbytes voor een op maat gemaakte consultatie.

FAQs

SDLC (Software Development Life Cycle) is een stapsgewijs proces om software te plannen, bouwen, testen en onderhouden. Zie het als een gestructureerde routekaart die teams begeleidt van een eerste idee tot een volledig functionerend, veilig en onderhoudbaar softwareproduct.

Er is geen enkel “beste” model — het hangt af van je project en bedrijfsbehoeften.

● Waterfall is geschikt wanneer requirements vaststaan.

● Agile werkt het best bij flexibiliteit en frequente updates.

● DevSecOps-gedreven aanpakken zijn ideaal wanneer continue levering en ingebouwde security prioriteit hebben.

De traditionele SDLC omvat doorgaans 6 tot 7 hoofdfasen:

-

Planning

-

Requirementsanalyse

-

Ontwerp

-

Ontwikkeling (codering)

-

Testing

-

Deployment

-

Onderhoud

Hoewel het aantal fasen licht kan variëren per model, blijft de kernstructuur gericht op het traject van idee naar veilige en duurzame softwarelevering.

Laten we beginnen met Sunbytes

Laat ons uw eisen voor het team weten en wij nemen meteen contact met u op.