Softwareteams staan vandaag de dag voortdurend onder druk om sneller te releasen, maar veel teams vertrouwen nog steeds op handmatige releases, gefragmenteerde tests en inconsistente deploymentprocessen. Het resultaat? Vertragingen stapelen zich op, bugs komen in productie terecht en elke release wordt een risicovol moment in plaats van een voorspelbaar proces. Naarmate systemen schalen, verhogen deze inefficiënties de operationele kosten, leggen ze beveiligingsgaten bloot en creëren ze frictie tussen engineering en bedrijfsdoelen.

Een CI/CD-pipeline pakt dit aan door softwarelevering om te vormen tot een gestructureerd, geautomatiseerd systeem, waarin elke wijziging wordt getest, beveiligd en gecontroleerd gedeployed met consistentie. Dit artikel bespreekt wat een CI/CD-pipeline is, hoe deze werkt, welke zakelijke voordelen het biedt en hoe je deze effectief implementeert om softwarelevering te versnellen en tegelijkertijd risico’s te verminderen.

TL;DR

- Een CI/CD-pipeline is een geautomatiseerde workflow voor softwarelevering die code van commit naar release brengt via een herhaalbaar pad van build, testing, security checks, deployment en monitoring.

- CI/CD vermindert handmatig releasewerk door te standaardiseren hoe elke wijziging wordt gevalideerd voordat deze naar productie gaat.

- De sterkste pipelines doen meer dan builds automatiseren. Ze verbeteren ook rollback-readiness, consistentie tussen omgevingen en release-traceability.

- De meeste groeiende teams zouden eerst moeten streven naar continuous delivery, en pas richting continuous deployment moeten gaan wanneer testing, monitoring en recovery controls volwassen zijn.

- Het meest geschikt wanneer: je team vaak releases doet, meerdere omgevingen beheert of release-risico wil verminderen zonder meer handmatige goedkeuringen toe te voegen.

- Let op: behandel CI/CD niet alleen als een tool-setup. De echte waarde komt uit het ontwerpen van het volledige releaseproces, inclusief testing, security, deploymentstrategie en feedbackloops.

Heb je een duidelijker releasepad nodig voordat je verder automatiseert? Ontdek hoe Sunbytes teams helpt CI/CD-pipelines te ontwerpen die snelheid verbeteren zonder controle te verliezen.

Wat is een CI/CD-pipeline?

Een CI/CD-pipeline is een gestructureerde, geautomatiseerde workflow die code op een gecontroleerde, herhaalbare manier van development naar productie brengt. In plaats van te vertrouwen op handmatige stappen, orkestreert de pipeline hoe code wordt geïntegreerd, getest, beveiligd en gedeployed, zodat elke wijziging dezelfde standaard volgt voordat deze gebruikers bereikt.

In de kern verbindt een CI/CD-pipeline twee belangrijke werkwijzen: Continuous Integration (CI) en Continuous Delivery/Deployment (CD).

Wat is CI?

Continuous Integration (CI) is de praktijk waarbij codewijzigingen regelmatig worden samengevoegd in een gedeelde repository, waar elke update automatisch wordt gebouwd en getest. Dit zorgt ervoor dat problemen vroeg worden gedetecteerd, voordat ze zich opstapelen tot kostbare bugs of integratieconflicten.

Door kleine, frequente updates en directe validatie af te dwingen, creëert CI een snelle feedbackloop, waardoor teams de codekwaliteit kunnen behouden en tegelijkertijd het risico verkleinen dat het systeem breekt.

Wat is CD?

Continuous Delivery en Continuous Deployment (CD) breiden CI uit door te automatiseren wat er gebeurt nadat code is gevalideerd.

- Continuous Delivery zorgt ervoor dat elke wijziging klaar is voor release, maar deployment naar productie vereist nog steeds handmatige goedkeuring.

- Continuous Deployment gaat een stap verder door elke gevalideerde wijziging automatisch naar productie te releasen zonder menselijke tussenkomst.

Samen transformeert CD releases tot een voorspelbaar proces met laag risico, waarbij updates snel, consistent en met volledige controle over kwaliteit en compliance kunnen worden geleverd.

Als je een meer gedetailleerde uitleg wilt van hoe deze concepten in de praktijk werken, bekijk dan onze gids over What is CI/CD?, waarin we elk onderdeel, elke workflow en real-world use case uitgebreid uitleggen.

Wat zijn de belangrijkste voordelen van het implementeren van een CI/CD-pipeline?

Volgens het Google Cloud DORA-rapport deployen elite teams die CI/CD gebruiken tot wel 200 keer vaker en herstellen zij aanzienlijk sneller van fouten, wat de directe impact van automatisering op delivery performance benadrukt. Dit zijn de drie zakelijke voordelen die het meest relevant zijn:

- Verbeterde codekwaliteit: Elke codewijziging wordt automatisch gevalideerd via tests en kwaliteitscontroles voordat deze verder gaat. Deze vroege detectie voorkomt dat defects productie bereiken, vermindert kostbare rework en zorgt op termijn voor een stabieler en betrouwbaarder product. Het oplossen van een bug in productie kan tot 100 keer duurder zijn dan het oplossen ervan tijdens development.

- Hogere developerproductiviteit: Handmatige processen en last-minute fixes creëren onnodige frictie voor engineeringteams. CI/CD verwijdert deze “operationele ruis” door workflows te automatiseren, zodat developers zich kunnen richten op het bouwen van features en het oplossen van problemen, niet op het beheren van deployments.

- Sterkere security en compliance: Moderne pipelines integreren security checks direct in de development lifecycle (DevSecOps). Dit betekent dat kwetsbaarheden vroeg worden geïdentificeerd en aangepakt, en dat elke release traceerbaar, auditbaar en afgestemd is op compliancestandaarden zonder delivery te vertragen.

In de praktijk versterken deze voordelen elkaar: snellere releases verbeteren feedbackloops, betere kwaliteit vermindert risico en sterkere governance bouwt vertrouwen op bij stakeholders. Het resultaat is een deliveryproces waarin releases telkens via hetzelfde gevalideerde pad verlopen, met duidelijkere rollbackopties, betere traceability en minder handmatige coördinatie.

Wat is het verschil tussen Continuous Integration, Delivery en Deployment?

Hoewel deze termen vaak samen worden gebruikt, vertegenwoordigen ze verschillende niveaus van automatisering en controle in het softwareleveringsproces. Het begrijpen van dit onderscheid helpt je bepalen hoe ver je organisatie moet gaan in het automatiseren van releases zonder governance of kwaliteit in gevaar te brengen.

| Aspect | Continuous Integration (CI) | Continuous Delivery (CD) | Continuous Deployment (CD) |

|---|---|---|---|

| Primair doel | Zorgen dat code correct integreert | Zorgen dat code altijd klaar is voor release | Code automatisch naar productie releasen |

| Focusgebied | Build & test | Release-readiness | Productiedeployment |

| Automatiseringsniveau | Geautomatiseerde build & testing | Geautomatiseerde build, test en staging | Volledig geautomatiseerd end-to-end |

| Menselijke betrokkenheid | Vereist voor deployment | Handmatige goedkeuring vóór productie | Geen handmatige tussenkomst |

| Risicocontrole | Vroege bugdetectie | Gecontroleerd releaseproces | Continue releases met laag risico |

| Releasefrequentie | Frequente integraties | On-demand releases | Continue releases |

| Het meest geschikt voor | Teams die codekwaliteit verbeteren | Teams die controle over releases nodig hebben | Volwassen teams met sterke testing & monitoring |

Wanneer is een team klaar voor Continuous Deployment?

Niet elk team dat CI heeft, is klaar voor continuous deployment. Elke gevalideerde wijziging naar productie releasen werkt alleen wanneer je deliveryproces al stabiel, observeerbaar en herstelbaar is. Voor de meeste groeiende teams is continuous delivery de realistischer en minder risicovolle mijlpaal voordat ze overstappen naar volledige deploymentautomatisering.

Een team is meestal klaar voor continuous deployment wanneer de volgende voorwaarden al aanwezig zijn:

- Betrouwbare geautomatiseerde testing: unit-, integratie- en regressietests vangen problemen consistent op zonder te veel false positives te creëren.

- Snelle rollback- of recoverypaden: teams kunnen mislukte releases snel terugdraaien zonder langdurige handmatige interventie.

- Productiemonitoring is aanwezig: errors, latency, mislukte deployments en servicegezondheid zijn realtime zichtbaar.

- Stabiele environment parity: staging gedraagt zich voldoende vergelijkbaar met productie, zodat release-uitkomsten voorspelbaar blijven.

- Duidelijk release ownership: developers, QA, security en operations begrijpen allemaal wie reageert wanneer een deployment faalt.

Als deze voorwaarden nog inconsistent zijn, voegt continuous deployment vaak snelheid toe voordat het controle toevoegt. In dat geval is de betere volgende stap om continuous delivery eerst te versterken: automatiseer meer validatie, verminder releasefrictie en verbeter observability voordat handmatige goedkeuringen worden verwijderd.

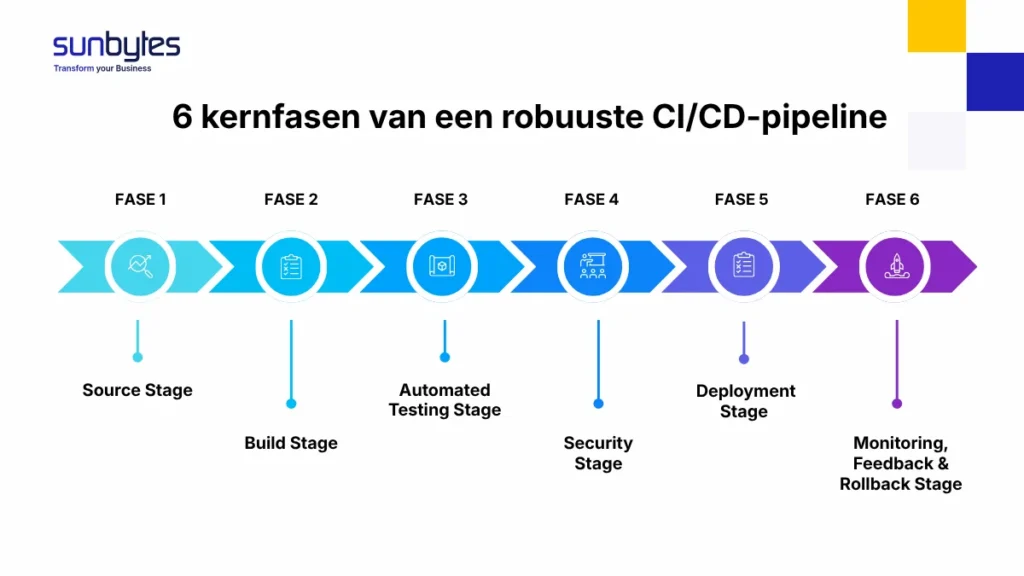

Wat zijn de 6 kernfasen van een robuuste CI/CD-pipeline?

Een goed ontworpen CI/CD-pipeline is een gecontroleerd systeem van fasen dat ervoor zorgt dat elke codewijziging consistent wordt gevalideerd, beveiligd en gedeployed. Deze 6 fasen spelen elk een specifieke rol in het verminderen van risico terwijl de deliverysnelheid behouden blijft:

Fase 1. Source Stage

Deze fase is de single source of truth voor alle code, configuraties en infrastructuurdefinities. Elke wijziging, of het nu gaat om feature-updates, bugfixes of infrastructuuraanpassingen, wordt gecommit, versioned en traceerbaar gemaakt.

Een volwassen setup dwingt af:

- Branchingstrategieën, zoals GitFlow of trunk-based development, om te controleren hoe code wordt gemerged

- Pull request reviews om codestandaarden en gedeeld eigenaarschap te behouden

- Commit triggers die automatisch de pipeline starten

Dit zorgt voor volledige auditability en governance, waarbij elke wijziging kan worden gevolgd, beoordeeld en teruggedraaid indien nodig, wat cruciaal is voor zowel samenwerking als compliance.

Fase 2. Build Stage

De build stage transformeert ruwe code naar een reproduceerbaar, deploybaar artifact. Dit is waar consistentie wordt afgedwongen, zodat dezelfde code dezelfde output produceert in alle omgevingen.

Belangrijke practices zijn onder meer:

- Dependency management om versieconflicten te voorkomen

- Containerization, zoals Docker, om runtime-omgevingen te standaardiseren

- Artifact versioning voor traceerbare releases

Een betrouwbaar buildsysteem elimineert environment-gerelateerde failures en creëert een voorspelbare basis voor de volgende fasen.

Fase 3. Automated Testing Stage

Deze fase fungeert als de quality gate van de pipeline. In plaats van te vertrouwen op handmatige QA-cycli, valideren geautomatiseerde tests functionaliteit continu en op schaal.

Een testing layer omvat:

- Unit tests om individuele componenten te valideren

- Integration tests om te waarborgen dat systemen samenwerken

- Regression tests om te voorkomen dat oude problemen opnieuw worden geïntroduceerd

- Performance tests, in geavanceerde pipelines, om schaalbaarheid te valideren

Het doel is niet alleen bugs detecteren, maar snelle, actionable feedbackloops creëren waarmee teams problemen direct kunnen oplossen voordat ze zich verspreiden.

Lees onze software testing explained guide om de specifieke niveaus en soorten tests te verkennen die je pipeline zou moeten bevatten.

Fase 4. Security Stage (DevSecOps)

Security wordt direct in de pipeline ingebed, niet behandeld als een laatste checkpoint. Deze fase zorgt ervoor dat elke build continu wordt beoordeeld op kwetsbaarheden en compliancerisico’s.

Typische controles zijn onder meer:

- Static Application Security Testing (SAST) voor kwetsbaarheden op codeniveau

- Dynamic Application Security Testing (DAST) voor runtime-risico’s

- Dependency scanning om bekende kwetsbaarheden in third-party libraries te detecteren

- Compliance checks afgestemd op security standards. Voor veel Nederlandse en Europese organisaties is CI/CD niet alleen een snelheidsvraagstuk. Het is ook een governancevraagstuk. Release-traceability, approval control, rollback-readiness en bewijs van security checks zijn vaak net zo belangrijk als automatisering zelf, vooral in omgevingen die worden gevormd door standaarden zoals ISO 27001, GDPR of NIS2.

Door deze controles vroeg te integreren, verminderen teams remediatiekosten en zorgen ze ervoor dat elke release audit-ready en secure by design is.

Fase 5. Deployment Stage

Deze fase verplaatst gevalideerde code naar staging- of productieomgevingen met gecontroleerde deploymentstrategieën met laag risico. Best-in-class pipelines implementeren:

- Blue-green deployments om verkeer tussen omgevingen te switchen met zero downtime en directe rollback als er problemen optreden.

- Canary releases om wijzigingen te testen met een kleine subset van gebruikers

- Geautomatiseerde rollbackmechanismen in geval van falen

- Environment parity om ervoor te zorgen dat staging productie weerspiegelt

De focus ligt hier niet alleen op snelheid, maar op veilige, voorspelbare releases waarbij risico wordt geminimaliseerd en recovery direct mogelijk is als er problemen optreden.

Fase 6. Monitoring, Feedback & Rollback Stage

Zodra code live is, stopt de pipeline niet; deze gaat over in continue observatie. Deze fase zorgt ervoor dat performance, stabiliteit en gebruikersimpact realtime worden gemeten. Belangrijke elementen zijn:

- Applicatiemonitoring, zoals errors, latency en uptime

- Log aggregation en analyse voor root cause investigation

- User behavior tracking om business impact te valideren

- Alerting systems voor snelle incidentrespons

Cruciaal is dat deze fase closed feedback loops mogelijk maakt, waarbij inzichten uit productie toekomstige developmentcycli informeren. In combinatie met rollback capabilities zorgt dit ervoor dat problemen snel worden ingedamd, zodat zowel user experience als business continuity worden beschermd.

Afzonderlijk voegt elke fase een validatielaag toe. Samen zorgen deze fasen ervoor dat elke release hetzelfde build-, test-, security-, deployment- en monitoringpad doorloopt voordat deze gebruikers bereikt. Dit is wat ad-hoc automatisering onderscheidt van een werkelijk gedisciplineerde CI/CD-pipeline: elke wijziging is gecontroleerd, elke release is voorspelbaar en elke uitkomst is meetbaar.

Bekijk onze gids over Software Development Life Cycle om te begrijpen hoe CI/CD past binnen het bredere developmentproces.

Mid CTA: Als je wilt overstappen van handmatige releases naar een volledig geautomatiseerde deliverycyclus, biedt Sunbytes de technische expertise om een custom CI/CD-roadmap te ontwerpen en implementeren die meegroeit met je bedrijfsdoelen.

Wat zijn de belangrijkste componenten die nodig zijn om een CI/CD-pipeline te draaien?

Naast de fasen bepalen deze 6 componenten hoe betrouwbaar, veilig en efficiënt je pipeline op schaal werkt:

1. Jobs en Steps

De kern van elke pipeline bestaat uit jobs en steps, de individuele instructies die bepalen wat er in elke fase gebeurt, zoals “run tests”, “build artifact” of “deploy to staging”. Een goed gestructureerde pipeline:

- Breekt processen op in modulaire, herbruikbare steps

- Definieert duidelijke afhankelijkheden tussen jobs

- Maakt parallelle uitvoering mogelijk om delivery te versnellen

Deze modulaire aanpak verbetert maintainability en schaalbaarheid, waardoor teams de pipeline kunnen doorontwikkelen zonder het hele systeem te verstoren.

2. Execution Environments (Runners)

Pipelines hebben omgevingen nodig om in te draaien; dit zijn doorgaans virtual machines, containers of cloud-based runners die jobs uitvoeren. Belangrijke overwegingen zijn:

- Isolatie: Elke job draait in een schone omgeving om conflicten te voorkomen

- Schaalbaarheid: De mogelijkheid om meerdere runners op te starten om workloads te verwerken

- Consistentie: Gestandaardiseerde omgevingen om “works on my machine”-problemen te elimineren

Moderne pipelines gebruiken vaak containerized runners om portability en voorspelbare uitvoering in verschillende fasen te waarborgen.

3. Pipeline Orchestration (CI/CD-platform)

De orchestration layer coördineert hoe jobs worden getriggerd, uitgevoerd en gemonitord. Tools zoals GitHub Actions, GitLab CI of Jenkins fungeren als het control center van de pipeline. Ze beheren:

- Workflowdefinities, meestal as code

- Trigger conditions, zoals code commits of pull requests

- Job scheduling en execution

- Status tracking en reporting

Een sterke orchestration layer zorgt voor zichtbaarheid, controle en governance over het volledige deliveryproces.

4. Artifact Management

Zodra code is gebouwd, moet de output, oftewel artifacts, betrouwbaar worden opgeslagen, versioned en opgehaald. Dit omvat:

- Artifact repositories, zoals Docker registries en package managers

- Version control voor builds

- Veilige toegang en distributie

Goed artifact management zorgt ervoor dat wat wordt gedeployed exact hetzelfde is als wat is getest, waardoor integriteit tussen omgevingen behouden blijft.

5. Infrastructure as Code (IaC)

Moderne pipelines behandelen infrastructuur op dezelfde manier als applicatiecode: gedefinieerd, versioned en geautomatiseerd. Met IaC-tools, zoals Terraform of CloudFormation, kunnen teams:

- Omgevingen consistent provisionen

- Infrastructuurwijzigingen over tijd volgen

- Omgevingen on demand opnieuw creëren

Dit elimineert handmatige configuratiefouten en zorgt voor environment parity, een cruciale factor bij het verminderen van deploymentrisico’s.

6. Monitoring- en feedbacksystemen

Een pipeline eindigt niet bij deployment; deze vereist continue zichtbaarheid in performance en betrouwbaarheid. Kernonderdelen zijn:

- Logging systems voor debugging en traceability

- Monitoringtools voor uptime- en performancemetrics

- Alerting mechanisms voor incident response

Deze systemen bieden de feedbackloop die nodig is om pipeline health te behouden en delivery outcomes continu te verbeteren.

Welke CI/CD-pipelinetools moet je kiezen in 2026?

Het kiezen van CI/CD-tools gaat minder om het vinden van het ene beste platform en meer om het selecteren van het juiste operating model voor je team. De juiste keuze hangt af van waar je code staat, hoe complex je architectuur is, hoeveel controle je nodig hebt en hoeveel pipelineonderhoud je team realistisch aankan.

1. GitHub Actions & GitLab CI (geïntegreerde platforms)

Voor de meeste moderne teams zijn geïntegreerde CI/CD-platforms het standaard startpunt. Omdat ze direct zijn ingebouwd in version control systems, vereenvoudigen ze de setup en verminderen ze de behoefte aan externe orchestration.

Het meest geschikt voor:

- Teams die al GitHub of GitLab gebruiken

- Snel bewegende productteams die een snelle setup nodig hebben

- Organisaties die prioriteit geven aan developer experience en snelheid

Waarom ze werken:

- Native integratie met repositories en pull requests

- Pipeline-as-code met version control

- Sterk ecosysteem van vooraf gebouwde actions en templates

Deze tools bieden een balans tussen snelheid, eenvoud en schaalbaarheid, waardoor ze ideaal zijn voor de meeste use cases.

2. Jenkins (hoge customization & legacy-flexibiliteit)

Jenkins blijft een krachtige optie voor organisaties die diepe customization en volledige controle over hun pipelinelogica nodig hebben.

Het meest geschikt voor:

- Complexe legacy-systemen

- Sterk aangepaste workflows

- On-premise of hybride infrastructuuromgevingen

Trade-offs:

- Vereist handmatige setup en onderhoud

- Plugin management kan complexiteit introduceren

- Hogere operationele overhead vergeleken met moderne tools

Jenkins draait minder om gemak en meer om controle en flexibiliteit, en is het meest geschikt voor teams met sterke DevOps-volwassenheid.

3. Cloud-native tools (AWS, Azure, GCP)

Cloudproviders bieden volledig beheerde CI/CD-services die nauw integreren met hun ecosystemen. Voorbeelden zijn:

- AWS CodePipeline

- Azure DevOps

- Google Cloud Build

Het meest geschikt voor:

- Organisaties die al binnen een specifiek cloudecosysteem werken

- Teams die prioriteit geven aan schaalbaarheid, security en compliance

- Enterprises die nauwe integratie met cloudservices nodig hebben

Waarom ze belangrijk zijn:

- Native security- en IAM-integratie

- Schaalbare infrastructuur zonder runners te beheren

- Ingebouwde compliance- en monitoringmogelijkheden

Deze tools bieden enterprise-grade governance met minimaal infrastructuurbeheer.

Hoe kies je de juiste tool?

In plaats van te vragen “welke tool is het beste?”, vraag:

- Waar staat je code? → Begin met native integraties, zoals GitHub/GitLab

- Hoe complex is je architectuur? → Overweeg Jenkins voor geavanceerde controle

- Ben je cloud-first? → Benut cloud-native pipelines

- Welk niveau van governance is vereist? → Geef prioriteit aan tools met sterke audit- en compliancefeatures

De juiste tool is de tool die past bij je architectuur, releasecadans, governancebehoeften en het niveau van pipelinecomplexiteit dat je team realistisch kan onderhouden.

Wat zijn de best practices voor het onderhouden van een gezonde CI/CD-pipeline?

Een gezonde pipeline moet meer doen dan delivery automatiseren. Deze moet snelle feedback, voorspelbare releases en duidelijke operationele controle bieden. De volgende acht practices helpen teams deliverysnelheid te beschermen zonder concessies te doen aan kwaliteit, security of operationele controle.

Best practice #1: Houd feedback snel

De echte waarde van een pipeline komt voort uit hoe snel deze teams vertelt of een wijziging veilig verder kan. Wanneer builds en tests te lang duren, wachten developers langer op antwoorden, gaat context verloren en daalt de productiviteit.

Om snelle feedback te behouden:

- Prioriteer de meest kritieke tests vroeg in de pipeline

- Draai jobs parallel waar mogelijk

- Scheid snelle validatiechecks van zwaardere end-to-end- of performancetests

- Review pipelinestappen regelmatig om onnodige vertragingen te verwijderen

Het doel is simpel: developers moeten snel weten of een wijziging geldig is of aandacht nodig heeft. Snelle feedback houdt momentum hoog en voorkomt dat kleine problemen uitgroeien tot release blockers.

Best practice #2: Repareer broken builds direct

Een kapotte pipeline mag nooit normaal worden. Zodra teams failed builds beginnen te negeren, stopt de pipeline met een bron van vertrouwen zijn en wordt deze gewoon een ander luidruchtig systeem. Dat is het moment waarop kwaliteit afneemt en deploymentrisico stijgt. Sterke teams hanteren een “stop the line”-mindset:

- Behandel failed builds als urgente operationele issues

- Wijs duidelijk ownership toe voor het oplossen ervan

- Vermijd het opstapelen van nieuwe wijzigingen bovenop instabiele code

- Herstel pipeline health voordat normale delivery wordt voortgezet

Deze practice beschermt de integriteit van het hele systeem. Een CI/CD-pipeline werkt alleen wanneer teams erop vertrouwen dat groen veilig betekent en rood actie vereist.

Best practice #3: Behoud environment parity

Veel deployment failures ontstaan niet omdat de code kapot is, maar omdat omgevingen inconsistent zijn. Als development, testing, staging en productie zich anders gedragen, verliest de pipeline voorspelbaarheid. Om dit risico te verminderen:

- Houd omgevingen zo vergelijkbaar mogelijk qua configuratie en dependencies

- Gebruik containers en Infrastructure as Code om setup te standaardiseren

- Vermijd handmatige omgevingswijzigingen die niet in version control worden bijgehouden

- Valideer deploymentgedrag in staging onder production-like conditions

Environment parity verandert delivery in een gecontroleerd proces in plaats van een gok. Wat wordt getest, moet nauw aansluiten op wat daadwerkelijk in productie zal draaien.

Best practice #4: Commit kleine wijzigingen frequent

Grote, infrequente updates zijn moeilijker te testen, reviewen en troubleshoot-en. Kleinere commits, regelmatig gepusht, maken het eenvoudiger om de bron van problemen te identificeren en verkleinen de kans op grote integratieconflicten. Deze practice verbetert pipeline health door:

- Mergecomplexiteit te verminderen

- Failures makkelijker te isoleren

- Snellere validatie en recovery mogelijk te maken

- Een meer continu releaseritme te ondersteunen

Een gezonde pipeline hangt af van een gezonde developmentgewoonte. Hoe vaker code wordt geïntegreerd, hoe beheersbaarder het deliveryproces wordt.

Best practice #5: Automatiseer security zonder delivery te vertragen

Security checks moeten in de pipeline worden ingebouwd, niet als last-minute gate worden toegevoegd. Maar ze moeten ook zorgvuldig worden ontworpen. Als security scanning te zwaar of verstorend wordt, kunnen teams het gaan zien als obstakel in plaats van safeguard. Een betere aanpak is om:

- Geautomatiseerde security checks in te bedden op de juiste fasen

- De meest kritieke risico’s eerst te prioriteren

- Blocking issues te scheiden van non-blocking observations

- Scanning rules continu te tunen om false positives te verminderen

Zo blijft de pipeline zowel veilig als bruikbaar. Goede governance draait om het toepassen van de juiste controls met duidelijkheid en bewijs.

Best practice #6: Monitor pipeline performance, niet alleen application performance

Veel teams monitoren productiesystemen nauwkeurig, maar zien de gezondheid van de pipeline zelf over het hoofd. Dat creëert blind spots. Als buildtijden toenemen, runners falen of testinstabiliteit groeit, verslechtert delivery performance lang voordat productie-incidenten verschijnen. Teams zouden pipeline health metrics moeten volgen, zoals:

- Build duration

- Test pass/fail trends

- Deployment frequency

- Failed deployment rates

- Mean time to recovery na incidenten

Deze signalen helpen teams delivery te verbeteren als operationele capability, niet alleen als technische workflow.

Best practice #7: Review en refactor de pipeline regelmatig

Naarmate producten, teams en architecturen evolueren, moet de pipeline mee evolueren. Stappen die ooit logisch waren, kunnen verouderd, redundant of te traag worden. Regelmatige review helpt teams om:

- Verouderde jobs en scripts te verwijderen

- Fasen opnieuw te organiseren voor betere efficiëntie

- Dependencies en runnerconfiguraties te updaten

- De pipeline af te stemmen op nieuwe security-, compliance- of releasevereisten

Met andere woorden: pipelines hebben onderhoud nodig, net als applicaties. Zonder periodieke verfijning wordt automatisering rommelig en fragiel.

Best practice #8: Bouw een cultuur van gedeeld ownership

De gezondste pipelines worden ondersteund door een cultuur waarin developers, QA, security en operations allemaal hun rol begrijpen in het behouden van deliverykwaliteit. Shared ownership betekent:

- Developers schrijven code met pipeline success in gedachten

- QA helpt meaningful automated checks definiëren

- Securityteams embedden praktische controls vroeg

- Operationsteams zorgen voor deployment reliability en recovery readiness

Wanneer ownership wordt gedeeld tussen development, QA, security en operations, wordt de pipeline betrouwbaarder omdat releasekwaliteit wordt bewaakt voordat problemen productie bereiken.

Hoe kan Sunbytes je helpen je CI/CD-pipeline te bouwen en schalen?

Sunbytes combineert expert DevOps engineering met een gestructureerde deliveryaanpak om CI/CD-pipelines te ontwerpen die aansluiten op je bedrijfsdoelen. We focussen op het bouwen van voorspelbare, audit-ready systemen, zodat je releases kunt versnellen zonder operationeel risico te vergroten.

Naast implementatie treden we op als technology consultancy partner voor groei, waarbij we je helpen je huidige setup te beoordelen, de juiste tools te selecteren en een CI/CD-roadmap te ontwerpen die deliverysnelheid, stabiliteit en langetermijnschaalbaarheid verbetert.

Waarom Sunbytes? (Transform – Cybersecurity – Accelerate)

Sunbytes helpt bedrijven softwarelevering te verbeteren met de balans die moderne CI/CD vereist: snellere releases, sterkere controle en minder operationele frictie. Als Dutch-led technologiepartner met een delivery hub in Vietnam brengen we engineering execution, governance awareness en schaalbare delivery support samen om teams te helpen moderniseren hoe software van code naar productie beweegt.

Wat dit in de praktijk waardevol maakt, is het vermogen om een deliverysysteem te ontwerpen dat past bij je architectuur, je releaseritme en je risicoprofiel. Daar combineert Sunbytes transformatie, security en workforce scalability in één praktisch deliverymodel.

- Digital Transformation Solutions: We ontwerpen en moderniseren digitale producten met senior engineeringteams, inclusief custom development, QA/testing en langetermijnonderhoud, zodat je CI/CD-pipeline schaalbare, hoogwaardige delivery ondersteunt.

- CyberSecurity Solutions: We embedden security in elke fase van je pipeline, zodat je risico vermindert en aan compliancevereisten voldoet zonder development te vertragen, zodat elke release secure by design en audit-ready is.

- Accelerate Workforce Solutions: We helpen je je capabilities te schalen met het juiste talent en operationele support, zodat je teams sneller kunnen bewegen, compliant blijven en consistent leveren terwijl je bedrijf groeit.

Neem contact met ons op om je huidige deliveryproces te beoordelen en een CI/CD-roadmap te bouwen die past bij je architectuur, releasedoelen en controlevereisten.

FAQs

Voor een klein of middelgroot productteam kan een basis CI/CD-pipeline vaak binnen enkele weken worden opgezet. Een meer volwassen pipeline met sterkere testing, security checks, deployment safeguards en monitoring duurt meestal langer, omdat dit afhankelijk is van je bestaande architectuur, releaseproces en omgevingscomplexiteit. Het juiste doel is niet alleen de snelheid van setup, maar een pipeline die je team op termijn met vertrouwen kan beheren.

De ROI komt voort uit snellere delivery, minder failures en lagere operationele kosten. Teams kunnen updates vaker releasen, minder tijd besteden aan handmatige processen en productie-incidenten minimaliseren, wat resulteert in kortere time-to-market, verbeterde productkwaliteit en betere benutting van resources.

Een geautomatiseerde pipeline vermindert risico door consistente testing, security checks en deploymentprocessen af te dwingen vóór elke release. Dit zorgt ervoor dat problemen vroeg worden geïdentificeerd, releases voorspelbaar zijn en rollbackmechanismen aanwezig zijn, waardoor lanceringen gecontroleerd verlopen in plaats van risicovol te zijn.

Dat hangt af van je niveau van complexiteit en controlevereisten.

- Managed services zijn ideaal voor de meeste teams; ze verminderen setuptijd en operationele overhead.

- Custom-built pipelines zijn beter geschikt voor organisaties met zeer specifieke workflows of compliancebehoeften.

De kern is om een aanpak te kiezen die snelheid, controle en schaalbaarheid in balans brengt.

Voordat een bedrijf CI/CD adopteert, moet het de huidige version control practices, testing coverage, deployment flow en environment consistency beoordelen. Het moet ook bepalen wie eigenaar is van releasekwaliteit, wie reageert op failed builds en welk niveau van goedkeuring of governance vereist is vóór productie. CI/CD werkt het beste wanneer teams het behandelen als een deliverymodel, niet alleen als een tooling-oefening.

Laten we beginnen met Sunbytes

Laat ons uw eisen voor het team weten en wij nemen meteen contact met u op.